黑客用来未经授权访问网站的一种常见技术被称为“暴力武力”。使用这种技术,黑客使用旨在扫描网站漏洞的软件,并通过 […]

暴力

如何保护您的WordPress站点免受暴力攻击

你想保护你的WordPress站点免受暴力攻击吗? 暴力攻击可能会减慢您的网站速度,使其无法访问,甚至会破解您 […]

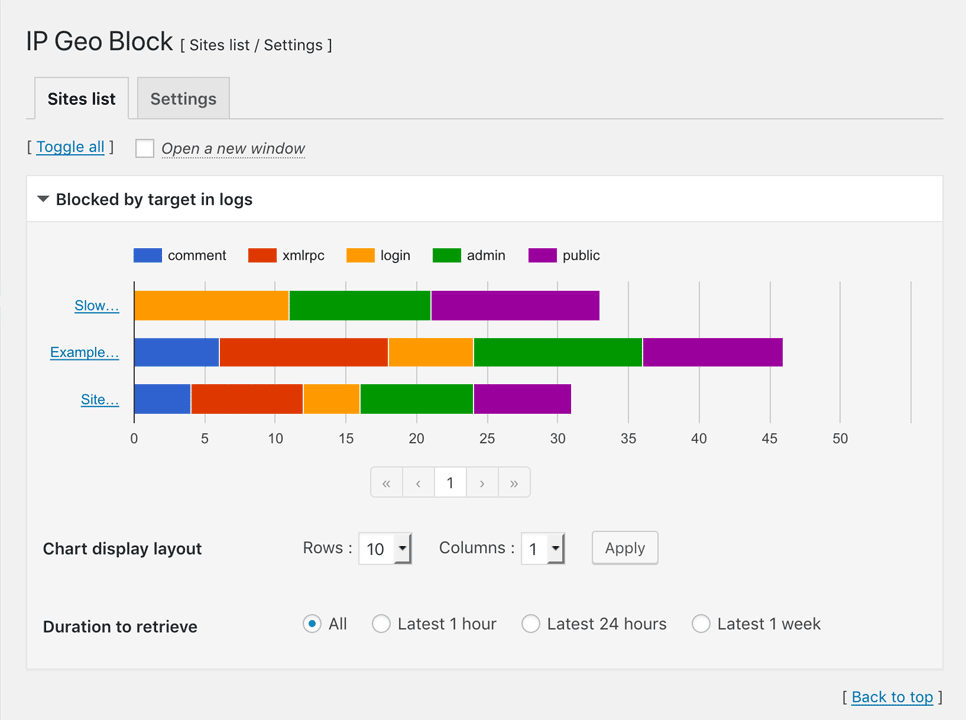

IP Geo Block – WordPress plugin WordPress插件下载

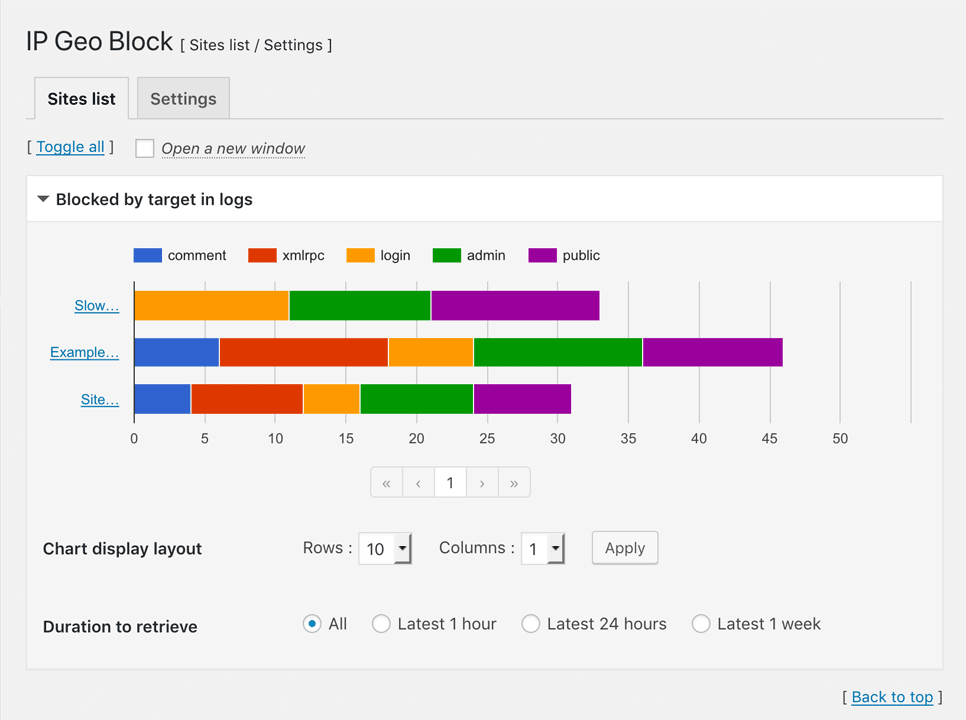

点击下载 IP地理块 插件描述 您安装主题和插件的次数越多,您的网站越容易受到攻击,即使您安全地强化您的网站。 […]

IP Geo Block – WordPress plugin WordPress插件下载

点击下载 IP地理块 插件描述 您安装主题和插件的次数越多,您的网站越容易受到攻击,即使您安全地强化您的网站。 […]

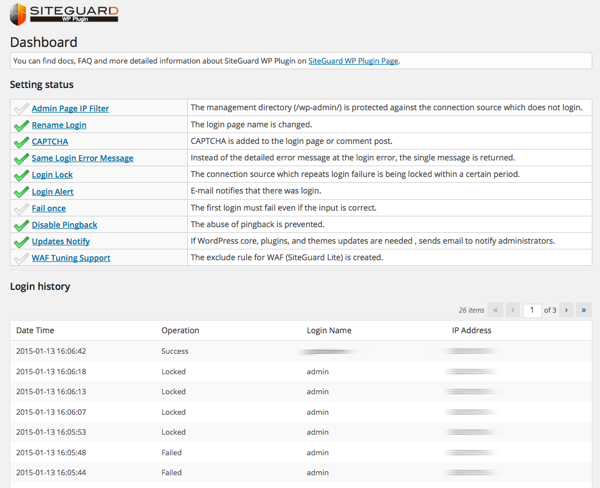

SiteGuard WP Plugin – WordPress plugin WordPress插件下载

点击下载 SiteGuard WP插件 插件描述 您可以在英文页面上找到文档,常见问题和更多详细信息。 日文页 […]

Limit Login Attempts Reloaded – WordPress plugin WordPress插件下载

点击下载 限制登录尝试重新加载 插件描述 限制通过正常登录以及使用auth cookies。 默认情况下,Wo […]

WordPress 网站如何防范大规模暴力破解攻击

WordPress 网站遭遇大规模暴力破解攻击 WordPress 网站过去几天遭到了大规模的暴力破解攻击,攻 […]