SQL(结构化查询语言)是一种允许我们与数据库交互的语言。现代Web应用程序使用数据库来管理数据并向读者显示动 […]

SQL(结构化查询语言)是一种允许我们与数据库交互的语言。现代Web应用程序使用数据库来管理数据并向读者显示动 […]

在本教程中,我们将讨论如何开始主题开发。然后,我们将带您逐步完成创建全新自定义主题的过程。 如果你想把某件事做 […]

在本基础教程中,我们将了解如何开始插件开发,带您完成创建第一个插件的过程。 插件是WordPress如此多功能 […]

WordPress REST API正在改变WordPress。您可能没有注意到,因为其中很多都在幕后,但是R […]

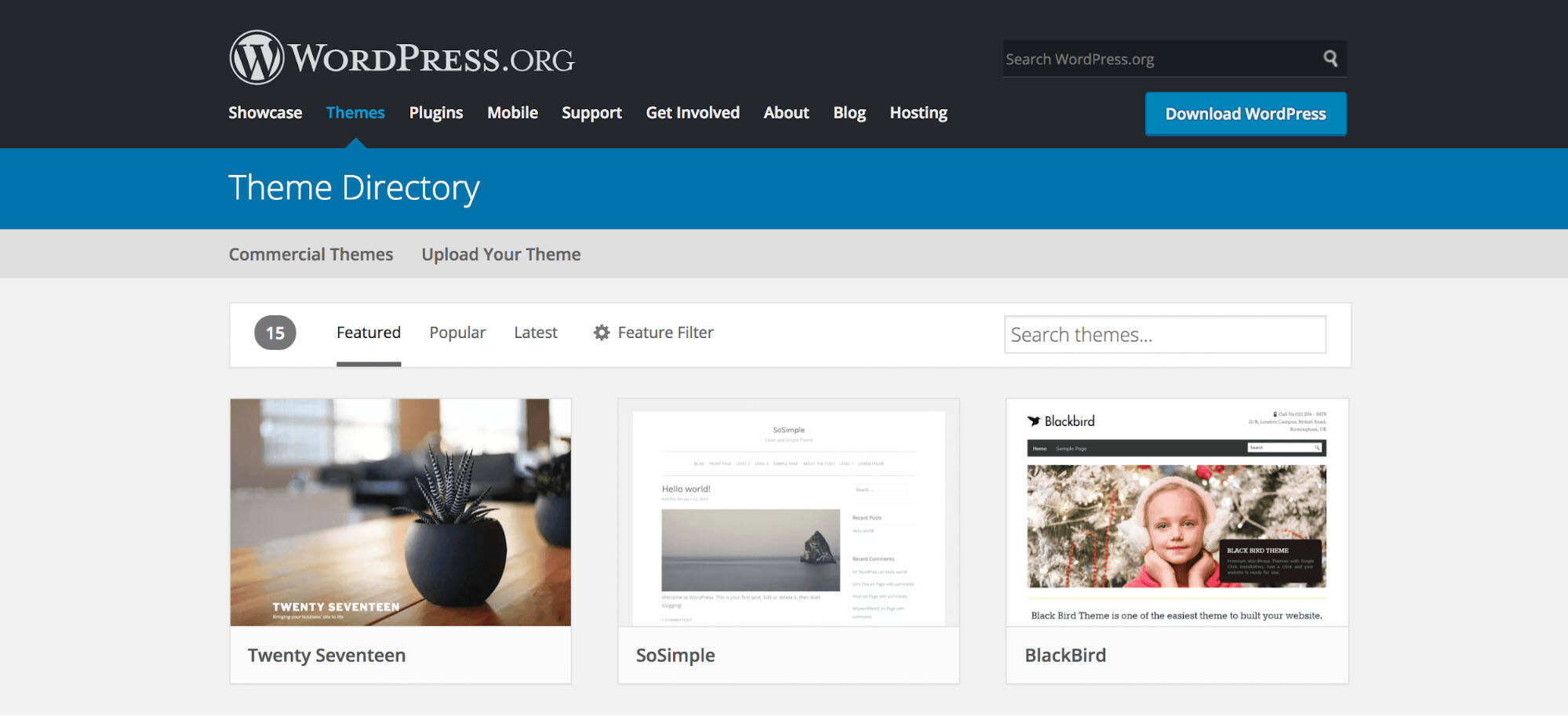

掌握创建新网站的艺术可能会让人不知所措。 您必须同时考虑文案、设计和功能。此外,您需要确保它针对搜索引擎进行了 […]

在这个WordPress入门教程中,您将找到使用WordPress创建网站所需的一切。从安装到备份——我们已经 […]